240 triệu người dùng Windows cần hành động ngay trước khi quá muộn

Công ty an ninh mạng ESET (Slovakia) vừa cảnh báo về một lỗ hổng zero-day nghiêm trọng trong Windows.

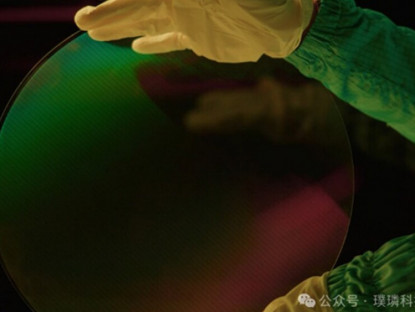

Mọi thứ bắt nguồn từ hệ thống nhân Windows Win32 đã bị khai thác trong các cuộc tấn công kể từ tháng 3/2023. Lỗ hổng này, có tên mã CVE-2025-24983, đã được khắc phục trong bản cập nhật bảo mật Windows được phát hành trong tháng này.

Lỗ hổng xuất hiện trên nhiều phiên bản Windows.

Lỗ hổng xuất phát từ điểm yếu “use-after-free” cho phép kẻ tấn công có đặc quyền thấp chiếm quyền truy cập SYSTEM mà không cần tương tác với người dùng. Tuy nhiên, Microsoft cho biết việc khai thác lỗ hổng này là phức tạp, yêu cầu kẻ tấn công phải vượt qua một loạt điều kiện.

ESET cho biết lỗ hổng CVE-2025-24983 đã được phát hiện lần đầu tiên trong thực tế vào tháng 3/2023 khi nó được sử dụng để tấn công các hệ thống bị nhiễm phần mềm độc hại PipeMagic. Lỗ hổng này chủ yếu ảnh hưởng đến các phiên bản Windows cũ hơn như Windows Server 2012 R2 và Windows 8.1 mà Microsoft không còn hỗ trợ.

Tuy nhiên, nó cũng ảnh hưởng đến các phiên bản Windows mới hơn, bao gồm Windows Server 2016 và Windows 10 (bản dựng 1809 trở về trước), với tổng cộng khoảng 240 triệu người dùng bị ảnh hưởng.

Microsoft mất 2 năm mới có thể khắc phục lỗ hổng đánh giá là nghiêm trọng này.

Theo ESET, lỗ hổng Use-After-Free (UAF) liên quan đến việc sử dụng bộ nhớ không đúng cách trong quá trình vận hành phần mềm, có thể dẫn đến sự cố phần mềm, thực thi mã độc, leo thang đặc quyền hoặc hỏng dữ liệu. Việc khai thác lỗ hổng này thông qua cửa hậu PipeMagic có thể cho phép kẻ tấn công đánh cắp dữ liệu và truy cập từ xa vào máy tính.

PipeMagic, được Kaspersky phát hiện vào năm 2022, có khả năng thu thập dữ liệu nhạy cảm và cho phép kẻ tấn công triển khai thêm phần mềm độc hại để di chuyển trong mạng của nạn nhân. Năm 2023, Kaspersky đã phát hiện lỗ hổng này được sử dụng trong các cuộc tấn công ransomware Nokoyawa, vốn khai thác một lỗ hổng zero-day khác của Windows.

Trong bản vá lỗi tháng 3/2025, Microsoft đã khắc phục 5 lỗ hổng bảo mật zero-day khác đang bị khai thác tích cực, bao gồm các lỗ hổng liên quan đến NTFS và hệ thống tệp FAT.

Người dùng Windows nên cập nhật hệ thống để bảo vệ mình.

Cơ quan An ninh mạng và Cơ sở hạ tầng Mỹ (CISA) đã thêm tất cả 6 lỗ hổng zero-day vào danh mục lỗ hổng đã khai thác, yêu cầu các cơ quan thuộc nhánh hành pháp dân sự liên bang (FCEB) bảo mật hệ thống của họ trước ngày 1/4. CISA cảnh báo rằng những lỗ hổng này thường xuyên là mục tiêu tấn công của tin tặc và gây ra rủi ro lớn cho các doanh nghiệp liên bang.

Mặc dù chỉ thị này áp dụng cho các cơ quan FCEB, CISA khuyến cáo tất cả tổ chức nên ưu tiên khắc phục kịp thời các lỗ hổng để giảm thiểu nguy cơ bị tấn công mạng.

Bình luận